Защита информации виртуальных частных сетей

Введение

Операционные системы Microsoftâ Windowsâ 95, Windows 98, Windows NTâ и Windows 2000 позволяют организовывать простую, безопасную и высокорентабельную связь, преодолевая тем самым географические и государственные границы на пути развития бизнеса. Одной из важнейших особенностей коммуникационных платформ на базе Windows, несомненно, является поддержка вирту

альных частных сетей (ВЧС).

Виртуальные частные сети находят сегодня все более широкое распространение. Этому способствует два обстоятельства: экономичность такого вида связи и одновременно – высокая безопасность инфраструктуры частных сетей. Используя ВЧС, и командированный работник, и служащий филиала может подключиться к корпоративной сети с обычного локального телефона, что намного дешевле выхода на линии междугородной связи или абонирования «бесплатного» номера 800, не говоря уж об аренде выделенных каналов связи. Безопасность же ВЧС достигается за счет организации так называемых туннельных подключений, позволяющих войти в корпоративную сеть только тем пользователям, которые прошли аутентификацию. Средства ВЧС, предлагаемые корпорацией Microsoft, обеспечивают шифрование информации с применением 128-битового ключа. В целом виртуальную частную сеть можно представить как своеобразный туннель, проложенный через Интернет или другую общедоступную сеть. По безопасности и функциональности туннелирование практически ничем не уступает частным сетям. Под туннелированием понимается включение информационного пакета в обычный IP-пакет (так называемое инкапсулирование) и его передача в таком виде по общедоступной сети. Когда инкапсулированный пакет поступает в сеть получателя, например, в корпоративную локальную вычислительную сеть (ЛВС), внешняя IP-оболочка с него снимается, после чего обработка информации производится обычным способом.

ВЧС уже доказали свою высокую эффективность в организации работы с надомными служащими, филиалами и внешними партнерами, благодаря чему превратились в один из ключевых элементов общей корпоративной стратегии информационных технологий.

Корпорация Microsoft была в числе пионеров интеграции средств ВЧС и сейчас продолжает активно работать в этом направлении. Совместно со своими отраслевыми партнерами и Целевой группой технической поддержки Интернета IETF корпорация совершенствует технологии виртуальных частных сетей и средства обеспечения их безопасности. Настоящий документ посвящен вопросам защиты ВЧС, оценке угрозы их безопасности и различным способам ее устранения, которые предлагает Microsoft.

Microsoft разработала широкий спектр средств организации ВЧС, способных удовлетворить самые разные запросы в области защиты информации. Одним из них является протокол PPTP (Point-to-Point Tunneling Protocol – протокол туннелирования между узлами), призванный свести к минимуму общую стоимость владения системой. Корпорация встроила его в свои операционные системы Windows 95, Windows 98 и Windows NT 4.0, а независимые производители сделали этот протокол доступным пользователям Windows 3.1 и Macintosh. Протокол PPTP совместим с широким кругом аппаратных платформ, позволяет производить аутентификацию по паролю и не требует инфраструктуры сертификации.

Чтобы обеспечить еще больший уровень безопасности, корпорация включает в операционную систему Windows 2000 собственную реализацию протоколов L2TP (Layer 2 Tunneling Protocol – протокол туннелирования канального уровня) и IPSec (Internet Protocol Security – протокол безопасности в Интернете). Правда, применение этих средств предъявляет повышенные требования к системам: для них необходимо развертывание PKI (Public Key Infrastructure – инфраструктура с открытыми ключами) и применение центральных процессоров класса Pentium.

1 Основы безопасности ВЧС

Туннель ВЧС служит для транспортировки информации, не отвечающей стандартам адресации Интернета. Чтобы доставить такие данные от одного конца туннеля к другому, программа помещает (инкапсулирует) их в стандартные IP-пакеты, которые затем пересылаются по промежуточным сетевым каналам от одной сети (или одиночного клиента) к другой. Весь процесс инкапсулирования и пересылки пакетов называется туннелированием, а логическое подключение, используемое для их передачи, – туннелем. Таким образом, туннель представляет собой логический канал связи, проложенный через Интернет или любую другую промежуточную сеть. Удаленные пользователи при этом играют роль виртуальных узлов той сети, с которой они соединены туннелем.

Для пользователя не имеет никакого значения характер физической сети, через которую проложен туннель: с его точки зрения, вся информация пересылается как бы по выделенной частной сети.

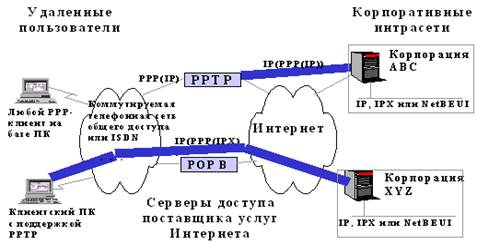

Рисунок 1 - Концептуальная модель ВЧС

Инкапсулирование, как и шифрование потоков данных, жизненно необходимы для передачи информации через Интернет. Функции инкапсулирования, выполняемые с помощью протоколов PPTP и L2TP, упрощают организацию многопротокольной связи, так как позволяют пересылать по IP-сетям пакеты данных, созданные на основе других протоколов. Благодаря этому удаленный клиент может применять для подключения к корпоративной ЛВС любой протокол и при этом пользоваться всеми преимуществами Интернета.

1.1 Пользовательские процессоры

Средства организации ВЧС, разработанные Microsoft, позволяют подключать к серверам на базе Windows NT так называемые пользовательские процессоры (front-end processor, ПП), управляющие доступом клиентов в сеть данного сервера. Применение таких посредников дает возможность устанавливать туннельные подключения даже тем клиентам, которые не оснащены средствами ВЧС. Пользователь может и не знать, подключился он к серверу напрямую, или через ПП, создавший для него туннель. Благодаря этому в ВЧС Microsoft обеспечивается «прозрачный» доступ к клиентам РРР, позволяющий им работать в средах Unix, Win 16, MS-DOS®, а также взаимодействовать с клиентами Macintosh и другими.

Пользовательский процессор не имеет доступа к данным, циркулирующим между клиентом и сервером, поэтому его вполне можно разместить на узле поставщика услуг Интернета. Здесь ПП будет выполнять роль бесстрастного регулировщика, которого нисколько не касается содержимое проходящей через него информации. С точки зрения безопасности это означает, что компания сохраняет полный контроль за доступом в сеть, да и безопасность ее данных нисколько не страдает. Такая схема очень удобна для тех компаний, которые готовы передать управление удаленным доступом по коммутируемым каналам в руки сторонних поставщиков услуг, но при этом хотят обеспечить полную безопасность своей информации.

Для надежной защиты данных необходимо ограничивать доступ к серверу, а не к пользовательскому процессору. С этой целью проверка аутентификации всех пользователей, которые пытаются подключиться к серверу, производится на самом сервере. Функции ПП ограничиваются проверкой идентификатора пользователя и созданием туннеля к серверу. Как мы видим, этот посредник и здесь играет пассивную роль, ничуть не снижая безопасности соединения.

Другие рефераты на тему «Программирование, компьютеры и кибернетика»:

Поиск рефератов

Последние рефераты раздела

- Основные этапы объектно-ориентированного проектирования

- Основные структуры языка Java

- Основные принципы разработки графического пользовательского интерфейса

- Основы дискретной математики

- Программное обеспечение системы принятия решений адаптивного робота

- Программное обеспечение

- Проблемы сохранности информации в процессе предпринимательской деятельности