Анализ систем безопасности, использующих GSM каналы связи

Использование пароля (или кода PIN - персонального идентификационного цифрового кода) - один из простых методов аутентификации. Он дает очень низкий уровень защиты в условиях использования радиосвязи. Достаточно услышать этот персональный код всего лишь один раз, чтобы обойти средства защиты. В действительности GSM использует PIN-КОД в сочетании с SIM (Subscriber Identify Module): данный PIN-КО

Д проверяется на месте самим SIM без передачи в эфир.

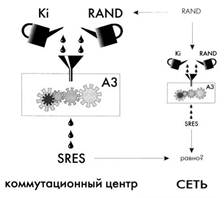

Рис.4. Вычисление аутентификации

Помимо него, GSM использует более сложный метод, который состоит в использовании случайного числа (от О до 2^128-1), на которое может ответить только соответствующее абонентское оборудование (в данном случае - SIM). Суть этого метода в том, что существует огромное множество подобных чисел и поэтому маловероятно, что оно будет использовано дважды.

Аутентификация производится путем требования дать правильный ответ на следующую головоломку: какой ответ SRES абонент может вывести из поступившего RAND, применяя алгоритм A3 с личным (секретным) ключом Ki?

Ответ, который называется SRES (Signed RESult - подписанный результат), получают в форме итога вычисления, включающего секретный параметр, принадлежащий данному пользователю, который называется Ki (рис.1). Секретность Ki является краеугольным камнем, положенным в основу всех механизмов безопасности - свой собственный Ki не может знать даже абонент. Алгоритм, описывающий порядок вычисления, называется алгоритмом A3. Как правило, такой алгоритм хранится в секрете (лишние меры предосторожности никогда не помешают!).

Для того чтобы достигнуть требуемого уровня безопасности, алгоритм A3 должен быть однонаправленной функцией, как ее называют эксперты криптографы. Это означает, что вычисление SRES при известных Ki и RAND должно быть простым, а обратное действие - вычисление Ki при известных RAND и SRES - должно быть максимально затруднено. Безусловно, именно это и определяет в конечном итоге уровень безопасности. Значение, вычисляемое по алгоритму A3, должно иметь длину 32 бита. Ki может иметь любой формат и длину. Криптографические методы дают возможность с помощью относительно простых средств добиться высокого уровня безопасности. В GSM используются единые методы для защиты всех данных, будь то пользовательская информация, передача сигналов, связанных с пользователем (например, сообщений, в которых содержатся номера вызываемых телефонов), или даже передача системных сигналов (например, сообщений, содержащих результаты радиоизмерений для подготовки к передаче). Необходимо проводить различие только между двумя случаями: либо связь оказывается защищенной (тогда всю информацию можно отправлять в зашифрованном виде), либо связь является незащищенной (тогда вся информация отправляется в виде незашифрованной цифровой последовательности).

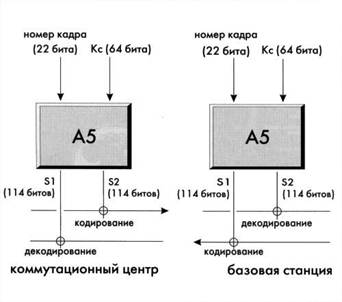

Рис.5. Шифрование и расшифровка

Алгоритм А5 выводит последовательность шифрования из 1 14 бит для каждого пакета отдельно, с учетом номера кадра и шифровального ключа Кс.

Как шифрование, так и расшифровка производятся с применением операции "исключающее или" к 114 "кодированным" битам радиопакета и 114-битовой последовательности шифрования, генерируемой специальным алгоритмом, который называется А5. Для того чтобы получить последовательность шифрования для каждого пакета, алгоритм А5 производит вычисление, используя два ввода: одним из них является номер кадра, а другим является ключ (который называется Кс), известный только мобильной станции и сети (рис.2), В обоих направлениях соединения используются две разные последовательности: в каждом пакете одна последовательность используется для шифрования в мобильной станции и для расшифровки на BTS, в то время как другая последовательность используется для шифрования в BTS и расшифровки в мобильной станции.

Номер кадра меняется от пакета к пакету для всех типов радиоканалов. Ключ Кс контролируется средствами передачи сигналов и изменяется, как правило, при каждом сообщении. Этот ключ не предается гласности, но поскольку он часто меняется, то не нуждается в столь сильных средствах защиты, как ключ Ki; например, Кс можно свободно прочитать в SIM.

Алгоритм А5 необходимо устанавливать на международном уровне, поскольку для обеспечения MS-роуминга он должен быть реализован в рамках каждой базовой станции (равно как и в любом мобильном оборудовании). На данный момент один-единственный алгоритм А5 установлен для использования во всех странах. В настоящее время базовые станции могут поддерживать три основных варианта алгоритма А5: А5/1 - наиболее стойкий алгоритм, применяемый в большинстве стран; А5/2 - менее стойкий алгоритм, внедряемый в странах, в которых использование сильной криптографии нежелательно; А5/3 - отсутствует шифрования. В России применяется алгоритм А5/1. По соображениям безопасности его описание не публикуется. Этот алгоритм является собственностью организации GSM MoU. Тем не менее, его внешние спецификации обнародованы, и его можно представить как "черный ящик", принимающий параметр длиной 22 бита и параметр длиной 64 бита для того, чтобы создавать последовательности длиной 114 битов. Как и в случае с алгоритмом аутентификации A3, уровень защиты, предлагаемой алгоритмом А5, определяется сложностью обратного вычисления, то есть вычисления Кс при известных двух 114-битовых последовательностях шифрования и номера кадра.

Ключ Кс до начала шифрования должен быть согласован мобильной станцией и сетью. Особенность стандарта GSM заключается в том, что ключ Кс вычисляется до начала шифрования во время процесса аутентификации. Затем Кс вводится в энергонезависимую память внутри SIM с тем, чтобы он хранился там даже после окончания сеанса связи. Этот ключ также хранится в сети и используется для шифрования.

Всякий раз, когда какая-либо мобильная станция проходит процесс аутентификации, данная мобильная станция и сеть также вычисляют ключ шифрования Кс, используя алгоритм А8 с теми же самыми вводными данными RAND и Ki, которые используются для вычисления SRES посредством алгоритма A3.

Алгоритм А8 используется для вычисления Кс из RAND и Ki (рис.3). Фактически, алгоритмы A3 и А8 можно было бы реализовать в форме одного-единственного вычисления. Например, в виде единого алгоритма, выходные данные которого состоят из 96 бит: 32 бита для образования SRES и 64 бита для образования Кс.

Следует также отметить, что длина значимой части ключа Кс, выданная алгоритмом А8, устанавливается группой подписей GSM MoU и может быть меньше 64 битов. В этом случае значимые биты дополняются нулями для того, чтобы в этом формате всегда были использованы все 64 бита.

Шифрование оказывается весьма эффективным для защиты конфиденциальности, но для защиты каждого отдельно взятого обмена информацией по радиоканалу не может использоваться. Шифрование с помощью Кс применяется только в тех случаях, когда сети известна личность абонента, с которым идет разговор. Понятно, что шифрование не может применяться для общих каналов, таких как ВССН, который принимается одновременно всеми мобильными станциями в данной сотовой ячейке и в соседних сотовых ячейках (иначе говоря, оно может применяться с использованием ключа, известного всем мобильным станциям, что абсолютно лишает его смысла как механизм безопасности). При перемещении мобильной станции на какой-либо специальный канал некоторое время происходит "начальная загрузка", в течение которой сеть еще не знает личность абонента, скажем, Владимира, и, следовательно, шифрование его сообщения невозможно. Поэтому весь обмен сигнальными сообщениями, несущий сведения о личности неопределенного абонента, должен происходить в незашифрованном виде. Какая-либо третья сторона на данной стадии может подслушать информацию об этой личности. Считается, что это ущемляет право Владимира на секретность, поэтому в GSM введена специальная функция, позволяющая обеспечить такого рода конфиденциальность.

Другие рефераты на тему «Коммуникации, связь и радиоэлектроника»:

Поиск рефератов

Последние рефераты раздела

- Микроконтроллер системы управления

- Разработка алгоритмического и программного обеспечения стандарта IEEE 1500 для тестирования гибкой автоматизированной системы в пакете кристаллов

- Разработка базы данных для информатизации деятельности предприятия малого бизнеса Delphi 7.0

- Разработка детектора высокочастотного излучения

- Разработка микропроцессорного устройства для проверки и диагностики двигателя внутреннего сгорания автомобиля

- Разработка микшерного пульта

- Математические основы теории систем